- HOME

- レポート一覧

- ライフデザインレポート

- ウクライナIT軍「サイバーハッキング」の衝撃

- Watching

-

2022.06.03

テクノロジー

次世代技術

ウクライナ問題

サイバーセキュリティ

ウクライナIT軍「サイバーハッキング」の衝撃

~攻撃対象となるロシア国産SNSや動画共有サービス~

柏村 祐

1.ウクライナIT軍が行うサイバー攻撃の多様化

ロシアによるウクライナ侵攻が始まり3か月が経過した。筆者は以前、ウクライナ政府がウクライナIT軍を立ち上げ、ロシアに対しDDoS攻撃と呼ばれるサイバー攻撃を行っていることに触れ、その手法の拡大により誰もが簡単に参加できる戦場がサイバー空間に広がっていると述べた。また、「ロシア人への声明」という情報伝達活動を通じて、ウクライナIT軍がロシア国内の反戦機運を高める情報戦を展開していることも紹介している(注1、注2)。

そのウクライナIT軍は、これらとは別のサイバー攻撃として、ロシア国民が利用するロシア国産SNSや動画配信サービスへの「サイバーハッキング」を行っている。

2.ウクライナIT軍が行うサイバーハッキング

ウクライナIT軍が実践するサイバーハッキングの状況は、公式SNSで確認することができる。具体例の1つとして、ロシアを代表する動画共有サービスRutubeへの攻撃が挙げられる。2022年5月15日に公開された、このサイバーハッキングの詳細を説明した動画は、ウクライナIT軍の公式SNSに加入した人が閲覧できる。

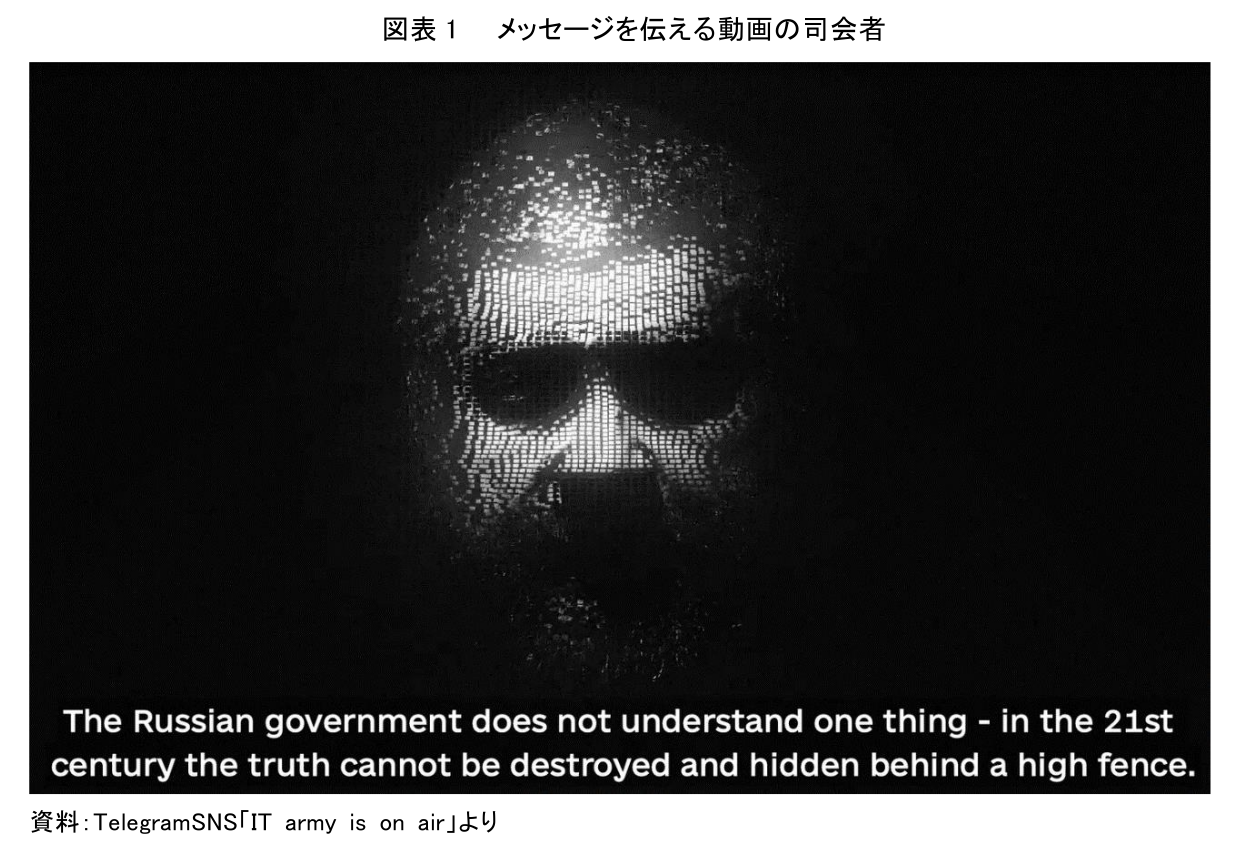

この動画の中で、人間の顔を模倣したウクライナIT軍の司会者は、くぐもった声で話かけてくる。「Rutubeの管理者は、5月8日から9日までの夜の勤務シフトを一生忘れられないだろう。管理者は、午前4時ごろ、システムの異常動作に気づき、チェックし始めた。しかし、管理者が次に驚いたのは、システムの制御ができないことだった。パスワードが使えなくなっていたのだ」と述べている。この成果報告は、ウクライナIT軍がRutubeに対するサイバーハッキングに成功し、その操作権限がウクライナIT軍に奪われてしまったことを意味する。これに対して、Rutube側は、サーバールームへ赴き直接データ管理権限を取り戻そうとするが、既にウクライナIT軍はデータを盗み出すことに成功したとし、「Rutubeの管理者が必死になっているにもかかわらず、私たちが管理者権限を取得し、プラットフォームを完全に制御できたという証拠がすべて揃っている」という発言とともに、サイバーハッキングに成功した状況を示すデータが動画上で映し出される。この動画の最後で、人間の顔を模倣した司会者は「ロシア政府は、21世紀において真実を無かったものとし、隠すことはありえないということを、ひとつも理解していない」と締めくくる(図表1)。

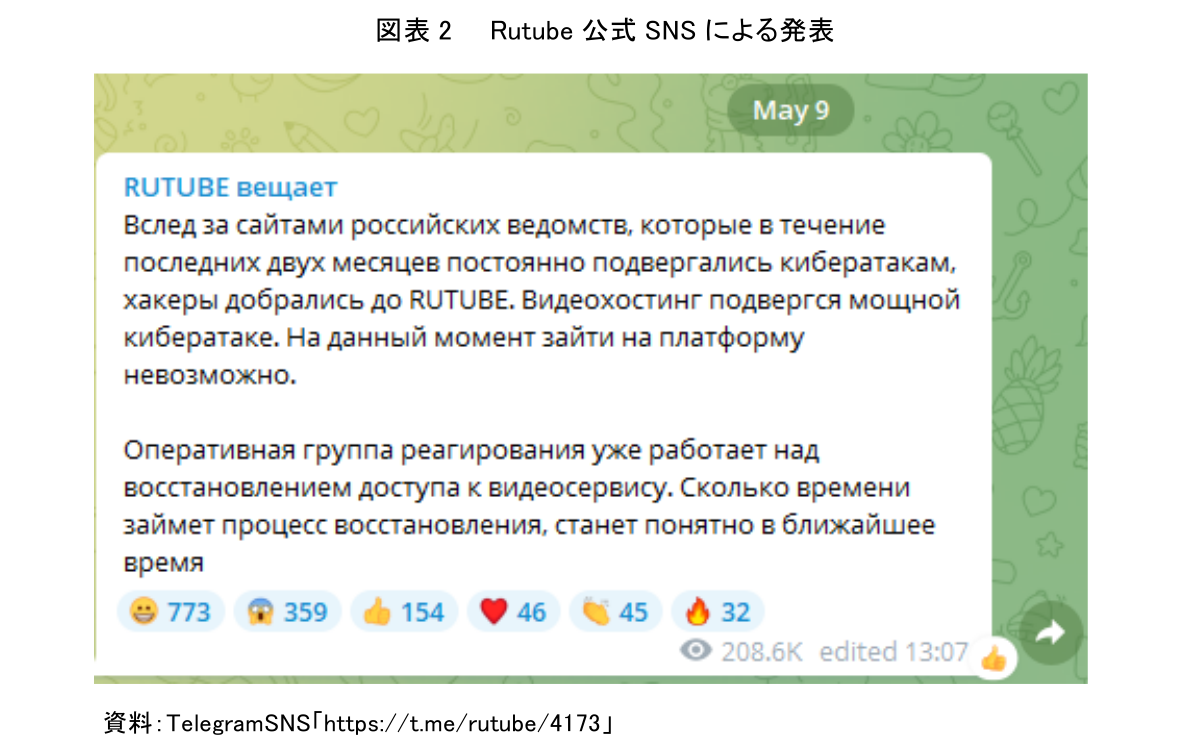

この動画はウクライナIT軍が一方的に配信したものだが、この動画で示されたサイバーハッキングの信憑性を高める声明が、2022年5月9日にRutube側から発表されている。その内容は「この2ヶ月間、絶えずサイバー攻撃を受けているロシア政府機関のウェブサイトに続き、ハッカーはRutubeにたどり着いたのです。動画中継サイトが激しいサイバー攻撃を受けています。現在、プラットフォームへのアクセスは不可能です」となっており、動画共有サービスが停止している原因がサイバー攻撃であると認めている。(図表2)。

ロシアによるウクライナ侵攻を契機に始まったサイバー空間における情報戦は、それが実際に行われたのか、それともフェイクニュースなのかを検証することは難しい。Rutubeへのサイバーハッキングの事例は、ウクライナIT軍がサイバー攻撃を行ったことを発表する一方で、ロシア側が攻撃を受けたことを認めたことにより、その信憑性は高いと考えられる。5月9日はロシアの対ドイツ戦勝記念日であり、そのパレード映像がハッキングによってRutubeで公開できなかったことは、ロシア国内への情報発信を妨害することにつながっている。

また、ウクライナIT軍は、ロシアに対するサイバーハッキングの別の事例として、2022年4月7日に行ったハッキングの状況を公開している。その内容は、ロシア国産のSNSであるロスグラムにサイバーハッキングを行い、利用者の個人情報を抜き取ったというものだ。ウクライナ侵攻が開始されて以降、ロシアでは国内の情報統制を強化すべく海外SNSを閲覧できない状況が続いている。その代替策としてロスグラムが開発され、3月28日から利用が開始される予定となっていた。ウクライナIT軍は、3月中旬にロスグラムのネットワークに侵入してそのコピーサイトを作り、ロスグラムの管理者のふりをして、本物のロスグラム登録者に対し手続きを装ったメッセージを送信し、登録者から個人情報を抜き取っている。その証拠として、ウクライナIT軍は、ハッキングしたロシア人の個人情報を2022年3月29日にツイッター上で全世界に公開している(図表3)。公開後に筆者がその情報を確認したところ、名前、電話番号、メールアドレスが掲載されていた。ただし、2022年5月20日現在、ツイッター上からその情報は削除されている。

3.戦時のサイバー攻撃をどう捉えるべきか

今回のウクライナ侵攻では、兵士や兵器による物理的な戦いだけではなく、サイバー空間における戦争が拡大していることがうかがえる。未だ先行き不透明な状況が続いており、このまま戦闘が長期化すれば、ウクライナIT軍は、本稿で見たようなサイバーハッキングを巧みに利用したサイバー攻撃を拡大させる可能性もある。そしてそれは、今回見たように、その場がサイバー空間であるがゆえに、関与者が軍なのか、民間なのか境界線があいまいになっている現実をさらに浮き彫りにするだろう。

政府による情報統制が進むロシア国内では、ロシア国産のSNSや動画共有プラットフォームがロシア国民の情報源の1つとなっている。今回のウクライナIT軍によるサイバーハッキングは、その動画共有サービスの操作権限をはく奪したり、SNSを利用するロシア人の個人情報を取得したものだ。

そもそも平時においてハッキングは犯罪行為にあたる。ウクライナIT軍によるサイバーハッキングは、侵攻に対するロシアへの報復として行われているものかもしれないが、戦時のサイバー攻撃、そして民間人が参加している可能性もある行為をどう捉えるべきなのか、今後様々な分野で国際的な議論が求められる重要な課題といえるであろう。

【注釈】

1)ウクライナIT軍「サイバー攻撃」の衝撃~誰もが簡単に参加できるDDoS攻撃が拡大する世界~「https://www.dlri.co.jp/report/ld/186918.html」

2)ウクライナIT軍「ロシア人への声明」の衝撃~あなたが知らないウクライナIT軍による情報伝達活動~「https://www.dlri.co.jp/report/ld/187785.html」

柏村 祐

本資料は情報提供を目的として作成されたものであり、投資勧誘を目的としたものではありません。作成時点で、第一生命経済研究所が信ずるに足ると判断した情報に基づき作成していますが、その正確性、完全性に対する責任は負いません。見通しは予告なく変更されることがあります。また、記載された内容は、第一生命保険ないしはその関連会社の投資方針と常に整合的であるとは限りません。